WEPクラック

なぜするのか

「無線LANのセキュリティ」でWEPは危ないと説明しましたが、本当に危ないのか実感がわかない上に、本当に解析することができるのか気になったので、我々は実際にWEPキーを解析する実験を行いました。

決して興味本位でクラッキングをやってみたかったわけでは・・・ほら男の子なら一度くらいはハッカーとかに憧れを抱くじゃないですか。

そんなことしていいのか

最初に「こんな事やっていいのか」と思ったのではないかと思います。しかし、今回行うのは自分たちの無線LANアクセスポイントへのハッキングなので問題はありません。

ただ、他の人の無線LANアクセスポイントをクラックすることは違法です。

実験環境

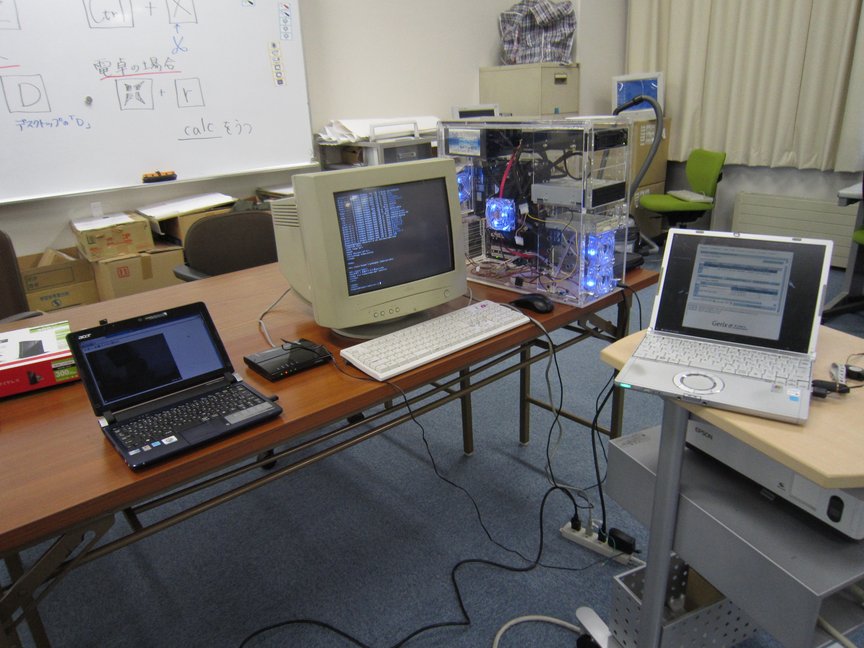

他の人のAPをクラックするわけには行かないため、クラッキングを行うための環境を用意しました。

これらのパソコンで、擬似的にノートパソコンが無線LANを使用してインターネットに接続し、動画サイトを見ている状態を再現しています。インターネットの部分は重要でないのと私たちに技術力がないため大幅に簡略化されていますが気にしないでください。

これらのパソコンで、擬似的にノートパソコンが無線LANを使用してインターネットに接続し、動画サイトを見ている状態を再現しています。インターネットの部分は重要でないのと私たちに技術力がないため大幅に簡略化されていますが気にしないでください。

なぜこの動画サイトを見ているというシチュエーションを選んだかといえば、無線LANのパスワードを解析するにはそこそこの量の通信を傍受しないといけません。そこで選ばれたのが大量のパケットのやり取りが行われる動画サイトだったのです。

機材説明

こんな感じで実験を行いました。 なんか真面目に部活をやっているみたいでかっこいい。

こんな感じで実験を行いました。 なんか真面目に部活をやっているみたいでかっこいい。

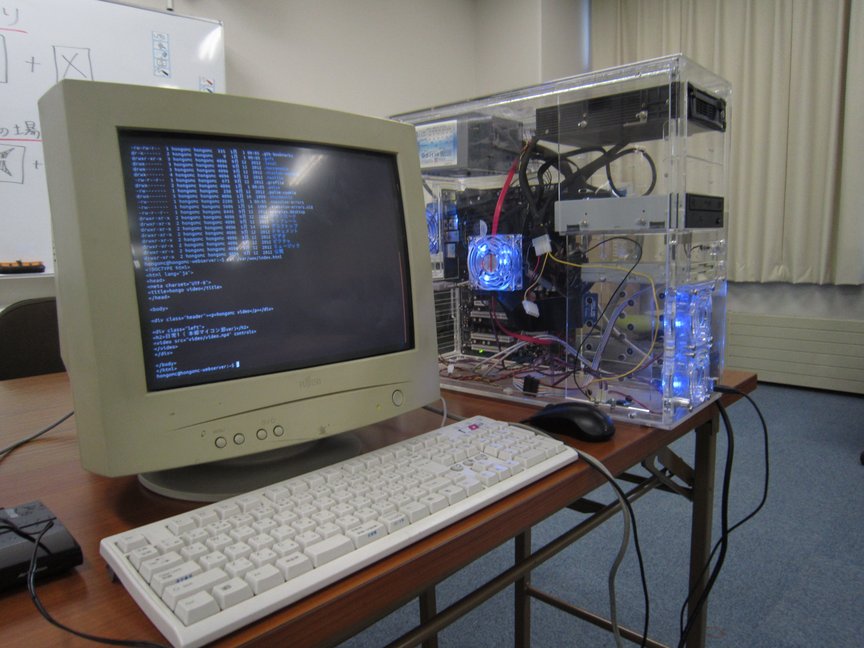

Webサーバー

本郷マイコン製作の自作パソコンで、動画サイトもどきを配信するwebサーバーを動かしています。(OSはUbuntu WebサーバーはApache)

無線LANルータ

このネットワーク内で、パソコンとWebサーバーの間の通信を行ったり、無線LANの通信を行う機械です。機種はBUFFALO AirStation WHR-300です。池袋のビックカメラにこの実験のために買い出しに行き、安かったという理由でこの機種になりました。

今回はこのセキュリティを、ゆるく設定してハッキングを行うだけで、この機種が危ない、というわけではありません。逆に言えば設定を間違えれば危険という事ですが、それはどんな機種に態しても同じことが言えます。

余談ですが、中学顧問(コーチとは別の人)に「これ何GB?」とこの無線LANルータについてきかれました。文化祭も終わり、使った機材を部室に放り込んだだけだったため片付けるように言われた時のことでした。そいうえば職員室にBUFFALO製の外付けハードディスクあったなぁ。

動画サイトを見るノートパソコン

本郷中学マイコン部所有のAcer製ミニノートパソコンです。いわゆるネットブックと呼ばれたもので、USB接続のBUFFALO製無線LAN子機で無線LANに接続しました。画面が小さくてキーボードも打ちづらい・・・そこそこ軽いのが唯一の取り柄何故かスタンバイ状態から復帰するとIPアドレスを失ったりして大変でした。

OSは、Windows XPで、ブラウザは、Google Chromeです。

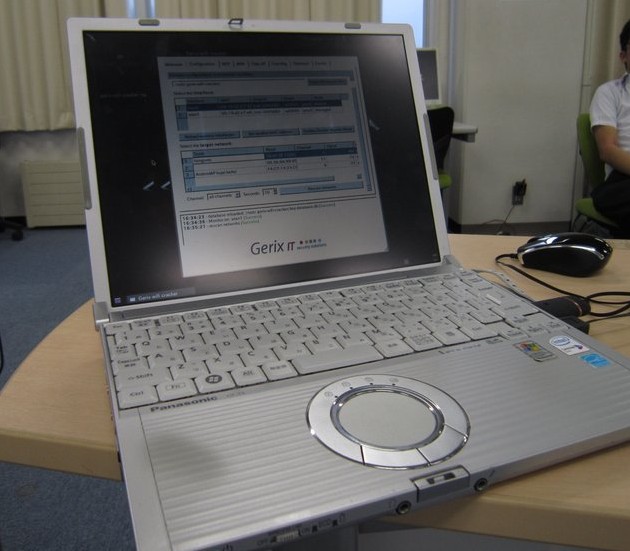

ハッキングを行うノートパソコン

リーダーの私物のノートパソコン。機種はPanasonic CE-T5で、発売から5年近く立ったかなり古い機種。無線LAN内蔵OSはBackTrack5。このOSは、セキュリティに問題がないか実際にハッキングを行いテストするペネトレーションテスト用のOSで、各種ハッキングツールがたくさん入っています。今回は雑誌の付録についてきたものを利用していますが、インターネット上で配布されているので、使うにはそれなりに知識が必要ですが誰でも無料で利用することができます。

ハッキング手順

ハッキングツール

Aircrack-ngスイート(無線LANハッキング用ツール郡)と、そのフロントエンドのGerix(Aircrack-ngスイートを使いやすくするためのツール)を使いました。これを機材説明の項目で紹介したハッキングを行うノートパソコンで実行しました。

今回のターゲット

用意した無線LANアクセスポイントのSSIDは「hongomc」で、

このハッキングで解析する無線LANのWEPキーは「hongomc1n7u9q」です。

WEPキーの解析に成功すれば、実験成功となります。

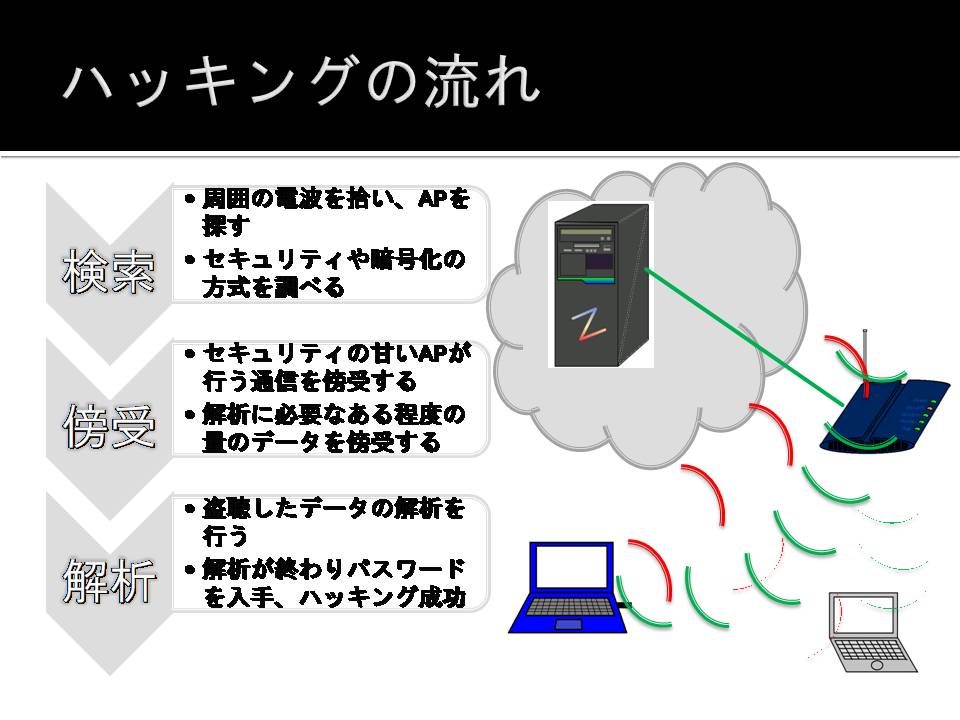

検索

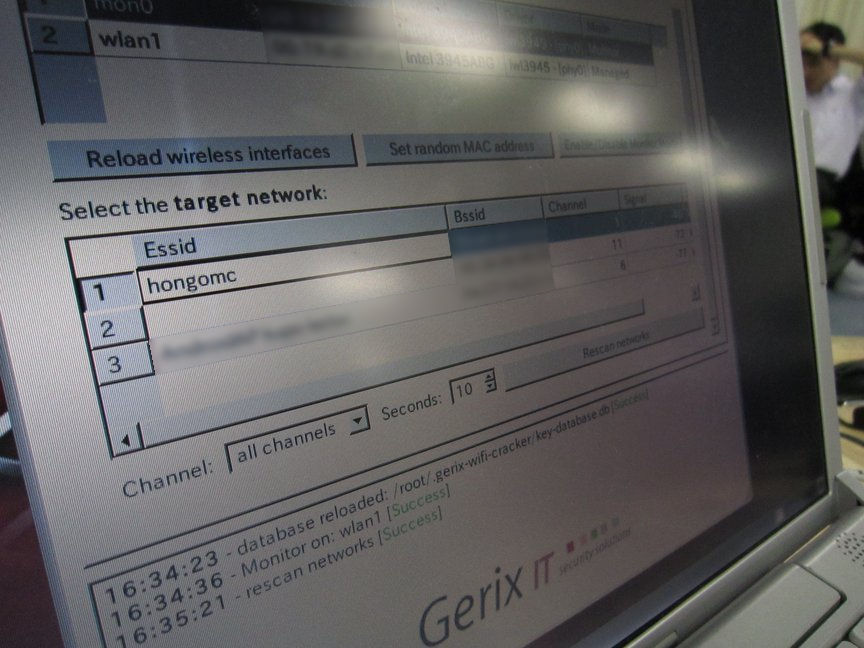

「hongomc」という無線LANアクセスポイントを発見したのが見えますか?写真だと見えませんがセキュリティがWEPになっていることもわかりました。

傍受

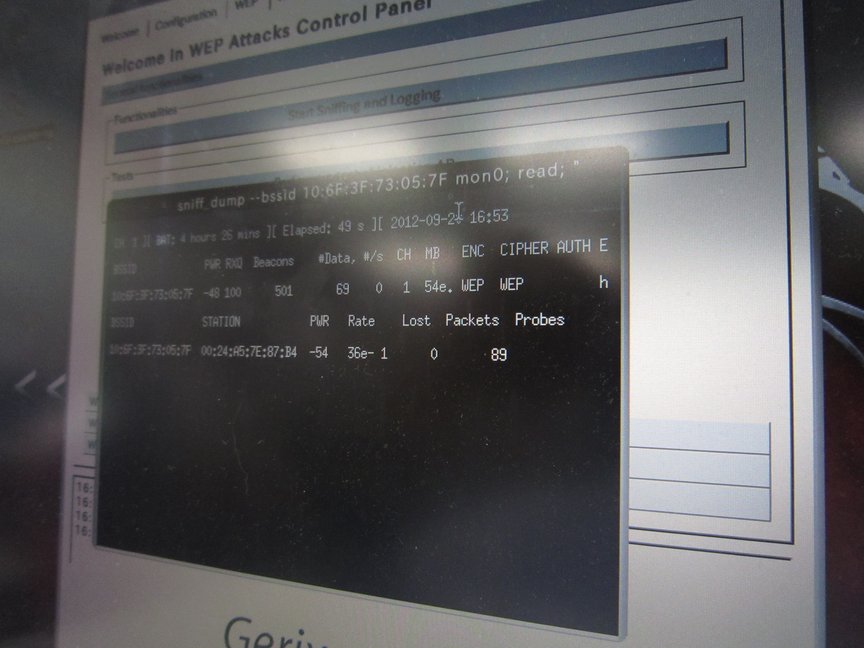

通信を傍受しています。動画サイトを見るノートパソコンで、動画を再生しデータを多く流すようにしています。 ある程度データを傍受する必要があるので少し時間がかかります。

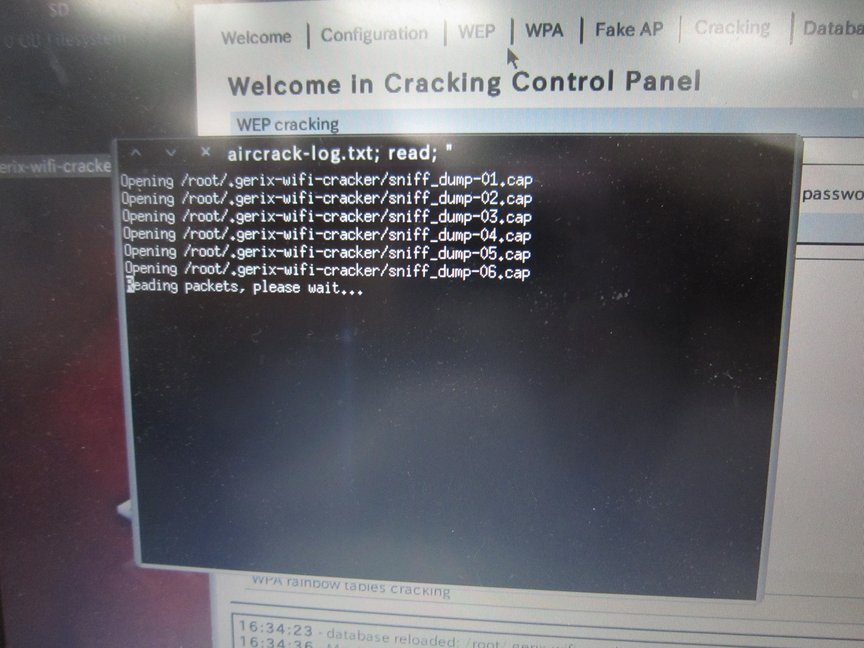

解析

ある程度のデータを傍受することが出来たので、解析を行います。ドキドキしながら解析が終わるのを待ちます。

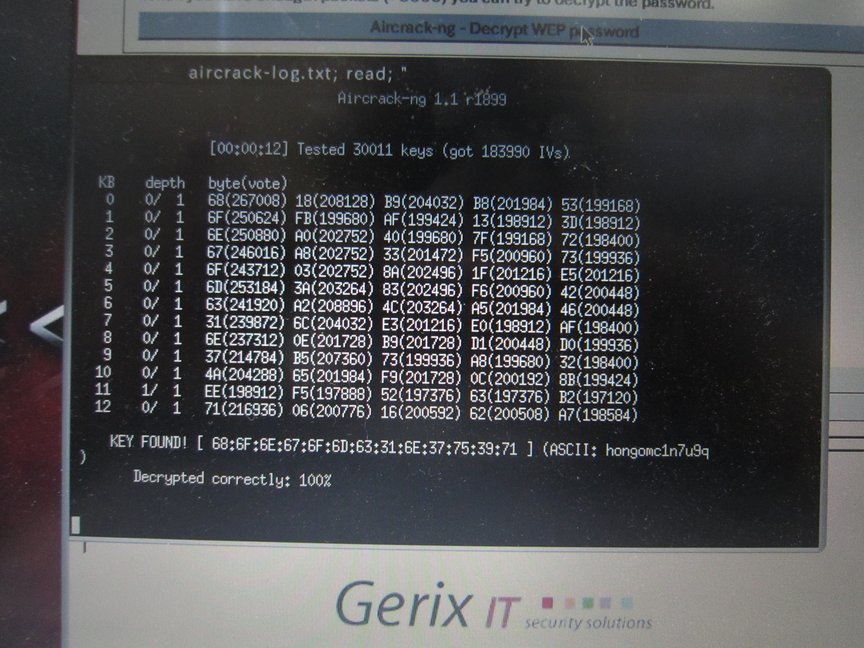

解析成功!

「KEY FOUND!」のさきに、「hongomc1n7u9q」と、この無線LANアクセスポイントのWEPキーが表示されています。

実験成功です。WEPキーを解析することに成功しました。

最後に

ログによると12秒、実感で解析開始のボタンをクリックしてから資料を集めようと写真をとっている間数十秒間、に解析が完了し、拍子抜けしてしまいました。本を買ってきたり、Webサーバーをたてたり、動画サイトのようなものを作ったり、無線LANアクセスポイントを買ってきたりと準備にどんだけ時間かかっていると・・・

現在WPA2認証とAES暗号を組み合わせて使うと、現在のところ有効な解析方法が発見されていないので、かなり安全に無線LANを使うことができます。

しかし、暗号化方式とその解析技術と解析に使われるPCの性能は日々進歩していて、絶対に安全な暗号というものは存在しません。どんな暗号であろうが解読される日は来るので、次の暗号化技術の情報を常に調べておくといいかもしれません。

参考文献

続・ハッキングの達人 ハッカージャパン編集部(編) 発行所:株式会社白夜書房